Vergi dönemi yaklaşıyor, dijital kurtlar da öyle.

Şimdilik gürültülü, saldırgan saldırıları unutun. Çin merkezli siber suç grubu Gümüş Tilki’nin en son manevrası, ABCDoor adlı yeni bir zararlı yazılımla Rusya ve Hindistan‘daki kuruluşlara sızarak ustaca bir gizlilik ve manipülasyon dersi veriyor. Bu sadece başka bir kod parçası değil; tehdit aktörlerinin ekonomilerimizi yöneten vergileri Truva atı olarak kullanarak sanatlarını nasıl sürekli geliştirdiklerinin bir kanıtı.

İşin aslı şu: Bu derme çatma bir operasyon değil. Bu saldırılar titizlikle hazırlanmış, Gelir İdaresi Başkanlığı’ndan resmi bildirimleri taklit ediyor. Bir e-postayı açtığınızı düşünün, rutin bir denetim veya ihlaller listesi hakkında olduğunu sanırsınız, ancak içinde bir dijital yılan bulursunuz. Kaspersky’nin analizi ürpertici derecede net bir tablo çiziyor: Bu oltalama e-postaları kullanıcıları, değiştirilmiş, Rust tabanlı bir yükleyici içeren arşivleri indirmeye yönlendiriyor. Bu yükleyici, açık kaynaklı bir kodun yeniden amacıyla kullanılan bir parçası, daha güçlü ValleyRAT arka kapısına ve nihayetinde ABCDoor’un kendisine kapıyı açan ilk anahtar görevi görüyor.

Aldatmanın Anatomisi: Basit Oltalamanın Ötesinde

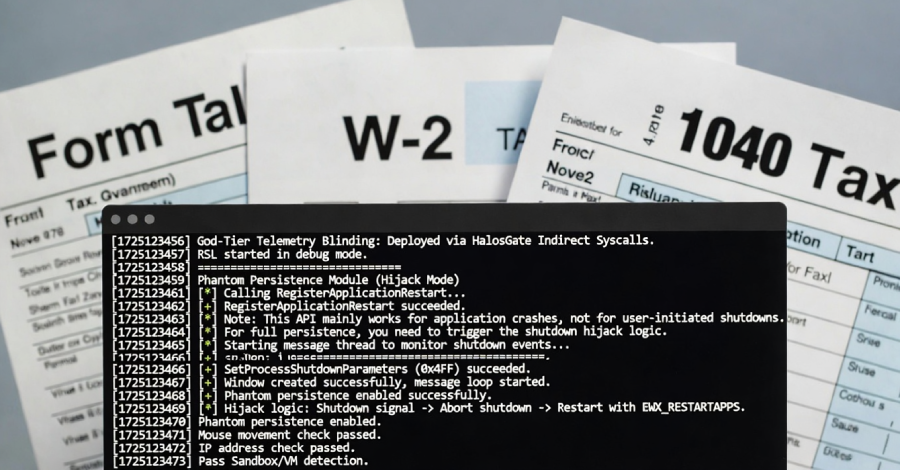

Bu kampanya aniden ortaya çıkmadı; uzun süredir hazırlanıyordu. Altta yatan mimari, değiştirilmiş bir RustSL shellcode yükleyicisi, geçen yılın sonlarından beri Gümüş Tilki’nin araç kutusunda yer alıyor. Bu özel versiyonu bu kadar endişe verici yapan şey, tespit edilmesinden kaçınmadaki sofistikeliği. Sadece saklanmakla ilgili değil; aynı zamanda çevreyi aktif olarak kontrol etmekle ilgili. Özel RustSL varyantı, coğrafi sınırlama ve ortam kontrolleri uygulayarak, özellikle sanal makinede veya zararlı yazılımları analiz etmek için güvenlik araştırmacılarının kullandığı araçlar olan sandbox’ta çalışıp çalışmadığını kontrol ediyor. Bu, bir hırsızın içeri girmeye çalışmadan önce alarm sistemlerini kontrol etmesi gibi bir şey.

Dahası, zararlı yazılım, şakacı bir şekilde Phantom Persistence olarak adlandırılan özellikle nahoş bir kalıcılık mekanizması sergiliyor. Bu, sıradan bir kayıt defteri hack’i değil. Bunun yerine, sistem kapatma sinyalini ustaca kesiyor, işletim sistemini yeniden başlatmaya ikna etmek için bir güncelleme taklidi yapıyor ve ardından başlangıçta kendi yürütülmesini sağlıyor. Bu, kesinlikle inatçılıkla ele geçirilmiş sistemi rahatsız eden, kovulmayı reddeden dijital bir hayalet.

ABCDoor: Gelişen Arka Kapı

Gerçek hasarın verilebileceği yer nihai yükleyici ABCDoor’dur. Daha önce belgelenmemiş bu Python tabanlı arka kapı, saldırı zincirinin doruk noktasıdır. Harici sunucularla güvenli HTTPS iletişimi kurarak komut yürütme, hassas pano içerikleri de dahil olmak üzere veri sızdırma, fare ve klavyenin uzaktan kontrolü ve sistem süreç yönetimi sağlar. Modül güncellemeleri aracılığıyla işlevlerini anında uyarlayabilen dijital casusluk ve finansal suçlar için bir İsviçre çakısıdır. Evrim hızla ilerliyor; Kasım 2025’te Gümüş Tilki’nin JavaScript yükleyicileri kullandığı görülüyordu, ancak daha yeni RustSL sürümleri Japonya’yı da kapsayacak şekilde coğrafi kapsamlarını genişletti, bu da grubun çevik ve genişleyen operasyonel ayak izini vurguluyor.

Yalnızca ayın ilk ayında 1.600’den fazla oltalama e-postasının işaretlendiği düşünüldüğünde, ölçeği de dikkate değerdir. Hindistan, Rusya ve Endonezya en çok etkilenenler olurken, Güney Afrika ve Japonya da hedef tahtasında. Bu geniş bir tarama değil; yerel sorunlara ve çalışma özelliklerine uyum sağlayan hassas hedeflemedir. S2W’dan bir analistin belirttiği gibi:

Gümüş Tilki grubu, öncelikli olarak ilk sızma için oldukça özelleştirilmiş mızrak oltalama tekniklerini kullanıyor, hedef ülkenin mevsimsel sorunlarına ve hedefin çalışma özelliklerine göre uyarlanmış sofistike ve çeşitlendirilmiş saldırı senaryoları sunuyor.

Bu, hedef kitlelerini derinlemesine anlamaya yatırım yapmış, jenerik saldırıların ötesine geçip yüksek derecede bağlamsallaştırılmış kampanyalara yönelmiş bir tehdit aktörüne işaret ediyor. Mahallenizi, rutininizi ve zayıflıklarınızı baştan aşağı bilen deneyimli bir dolandırıcının gibisi.

Manzarada Bir Değişim: Sadece Zararlı Yazılımdan Daha Fazlası

Gerçekten büyüleyici—ve açıkçası biraz endişe verici—olan, gözlerimizin önünde gerçekleşen platform değişimi. Sadece yeni zararlı yazılımlar görmüyoruz; saldırı vektörlerinin, meşru yazılım geliştirme uygulamalarıyla çok daha entegre bir şeye evrimleştiğine tanık oluyoruz. RustSL gibi değiştirilmiş açık kaynak bileşenlerin kullanılması ve sofistike kaçınma teknikleri, saldırganların giderek daha fazla geliştirici gibi davrandığı, şüpheli amaçlar için bile olsa, bir tehdit ortamına işaret ediyor. Çeşitli hedefler arasında hızla ve etkili bir şekilde dağıtılabilecek modüler araçları arıyorlar, uyarlıyorlar ve inşa ediyorlar.

Bu sadece oltalama e-postalarını önlemekle ilgili değil; dijital altyapının nasıl silah haline getirildiğine dair temel akıntıları anlamakla ilgili. Gümüş Tilki’nin fırsatçı finansal kazançlardan casusluğa geçiş yapma ve araçlarını ve hedeflerini sürekli olarak uyarlama yeteneği, statik değil, dinamik, her zaman öğrenen ve her zaman gelişen bir tehdit resmi çiziyor. Siber güvenlik tiyatrosunda gösterinin ve tehditlerin asla gerçekten bitmediğinin bir hatırlatıcısı.

Bu işletmeler için ne anlama geliyor?

Bu, tetikte olmanın bir slogan değil; hayatta kalmanın ön koşulu olduğu anlamına geliyor. Bu, bariz olanın ötesine bakmak ve kullanılan incelikli, sofistike yöntemleri anlamak anlamına geliyor. Dijital dünya bizim yeni sınırlarımız ve yenilikçi ve kötü niyetli aktörler tarafından aktif olarak mücadele ediliyor. Soru, hedef alınıp alınmayacağımız değil, ne zaman olacağımız ve bu giderek akıllı ve uyarlanabilir düşmanlara karşı ne kadar iyi hazırlanacağımızdır.

🧬 İlgili İçgörüler

- Daha Fazlasını Okuyun: Geliştiricilerin %81’i Vibe Kodluyor — Ve Bu Bir Güvenlik Kabusu

- Daha Fazlasını Okuyun: Kuzey Koreli Hackerların Ustaca Slack Oyunu: Axios npm İhlalinin İç Yüzü

Sıkça Sorulan Sorular

ABCDoor zararlısı nedir? ABCDoor, Çin merkezli siber suç grubu Gümüş Tilki tarafından kullanılan, ele geçirilmiş makinelerde uzaktan erişim, veri sızdırma ve sistem kontrolünü kolaylaştırmak için kullanılan, yeni keşfedilmiş bir Python tabanlı arka kapı zararlısıdır.

Gümüş Tilki ABCDoor’u nasıl dağıtıyor? Gümüş Tilki öncelikli olarak sofistike, vergi temalı oltalama e-postalarını kullanıyor. Bu e-postalar, ABCDoor arka kapısını indirip çalıştıran kötü amaçlı yükleyicileri içeren arşivlere yol açıyor.

Hangi ülkeler Gümüş Tilki tarafından hedefleniyor? Son kampanyalar özel olarak Hindistan ve Rusya’daki kuruluşları hedef aldı, ayrıca Endonezya, Güney Afrika ve Japonya’da da ek odaklanma not edildi.