確定申告の季節が近づき、デジタルな狼たちもやってくる。

騒がしく、威圧的な攻撃はもう古い。中国拠点のサイバー犯罪グループ、シルバーフォックスの最新の戦術は、ステルス性と操作性の見本だ。新しく名付けられたマルウェア、ABCDoorを介して、ロシアとインドの組織に忍び込んでいる。これは単なるコードの塊ではない。経済を動かす—税金という—道具そのものをトロイの木馬として利用し、脅威アクターがいかにその芸術を絶えず洗練させているかを示す証拠だ。

しかも、これは一過性のオペレーションではない。これらの攻撃は緻密に練られており、税務署からの公式通知を模倣している。メールを開封し、それがルーチン監査や違反リストに関するものだと思った途端、中にデジタルな蛇が潜んでいた、と想像してみろ。カスペルスキーの分析は、恐ろしいほど正確な絵を描いている。これらのフィッシングメールは、ユーザーを改造された、Rustベースのローダーを含むアーカイブをダウンロードさせる。このローダーは、オープンソースコードの再利用された断片であり、より強力なValleyRATバックドア、そして最終的にはABCDoor自体のための最初の鍵となるのだ。

欺瞞の解剖:単なるフィッシングを超えて

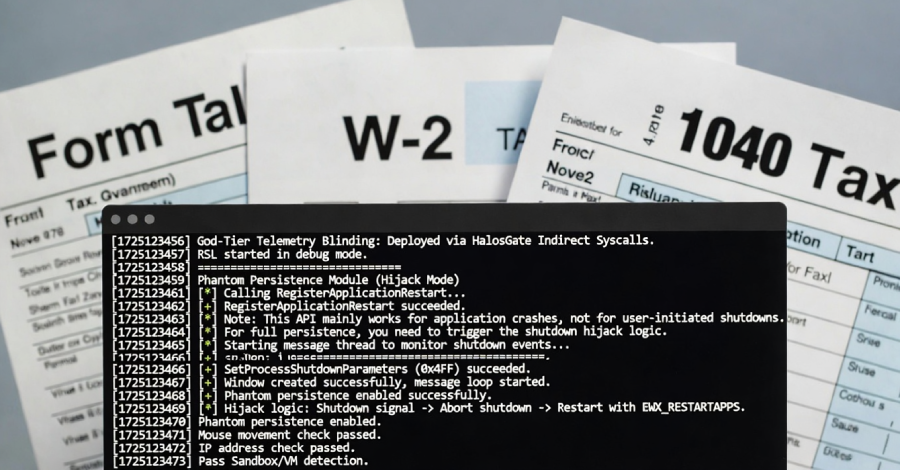

このキャンペーンは突如として現れたわけではない。水面下で醸成されていたのだ。基盤となるアーキテクチャ、つまり改造されたRustSLシェルコードローダーは、昨年末からシルバーフォックスのツールキットに存在していた。この特定の反復がこれほどまでに不安を掻き立てるのは、その検知回避の洗練度にある。単に隠れるだけではない。環境を積極的にチェックしているのだ。カスタムRustSLバリアントは、ジオフェンシングと環境チェックを実装し、仮想マシンやサンドボックス—セキュリティ研究者がマルウェア分析に使うまさにそのツール—で実行されているかどうかを具体的に確認する。まるで泥棒が侵入を試みる前に警報システムをチェックしているかのようだ。

さらに、このマルウェアは、いたずらっぽく「ファントム・パーシステンス(Phantom Persistence)」と名付けられた、特に厄介な永続化メカニズムを示している。これはありふれたレジストリハックではない。代わりに、システムシャットダウン信号を巧妙に傍受し、OSにアップデートを偽装して再起動を促し、起動時の自身の実行を保証する。これは、執念深く、悪魔祓いを拒むデジタルな幽霊であり、侵害されたシステムを粘り強く呪い続ける。

ABCDoor:進化するバックドア

究極のペイロードであるABCDoorは、真の被害が生じうる場所だ。このPythonベースのバックドアは、これまで文書化されていなかったが、攻撃チェーンの集大成である。外部サーバーとセキュアなHTTPS通信を確立し、コマンド実行、データ漏洩—機密のクリップボード内容を含む—、マウスとキーボードのリモート制御、システムプロセス管理を可能にする。これはデジタル詐欺と金融犯罪のためのスイスアーミーナイフであり、モジュールアップデートを通じてその機能をその場で適応させることができる。進化は急速だ。2025年11月には、シルバーフォックスがJavaScriptローダーを使用していたのを目撃されたが、より新しいRustSLバージョンはすでに日本を含む地理的範囲を拡大しており、同グループの機敏で拡大する運用フットプリントを強調している。

その規模も注目に値する。年初のわずか1ヶ月で1,600件以上のフィッシングメールがフラグされた。インド、ロシア、インドネシアがその大部分を占め、南アフリカと日本も標的となっている。これは広範な掃射ではなく、精密なターゲティングであり、地域の課題や業務特性に適応している。S2Wのアナリストの一人が指摘するように:

シルバーフォックスグループは、主に標的国の季節的な課題や標的の業務特性に合わせて高度にカスタマイズされたスピアフィッシング技術を初期侵入に利用し、洗練され多様化された攻撃シナリオを展開している。

これは、標的を深く理解することに投資している脅威アクターを示唆しており、一般的な攻撃から高度に文脈化されたキャンペーンへと移行している。まるで、あなたの近所、あなたのルーチン、そしてあなたの弱点を隅々まで知っている、経験豊富な詐欺師のようなものだ。

状況の変化:マルウェア以上のもの

本当に興味深く—そして率直に言って、少々不安なのは、私たちの目の前で起こっているプラットフォームのシフトだ。新しいマルウェアを目にするだけでなく、攻撃ベクトルが、正規のソフトウェア開発プラクティスとより統合されたものへと進化するのを目撃している。RustSLのような改造されたオープンソースコンポーネントの使用と、洗練された回避技術は、攻撃者がますます開発者のように振る舞う—たとえそれが不正な目的のためであっても—脅威ランドスケープを示唆している。彼らは、モジュール式のツールを漁り、適応させ、構築し、それを多様な標的に迅速かつ効果的に展開している。

これは単なるフィッシングメールの防止ではない。デジタルインフラがどのように武器化されているのか、その根底にある流れを理解することだ。シルバーフォックスが、機会的な金銭的利益から諜報活動へとピボットし、そのツールと標的を絶えず適応させる能力は、静的ではなく動的であり、常に学習し、常に進化し続ける脅威の像を描いている。サイバーセキュリティの壮大な劇場では、ショー—そして脅威—は決して終わらないというリマインダーだ。

これが企業にとって何を意味するのか?

それは、警戒がバズワードではないこと、生存のための前提条件であることを意味する。それは、明白なものの向こう側を見て、採用されている微妙で洗練された手法を理解することを意味する。デジタル世界は私たちの新しいフロンティアであり、それは、悪意があるのと同じくらい革新的なアクターによって積極的に争われている。問題は、私たちが標的にされるかどうかではなく、いつ標的にされるか、そしてこれらのますます知的で適応的な敵から身を守る準備がどれだけできているかだ。

🧬 関連インサイト

よくある質問

ABCDoorマルウェアとは何ですか? ABCDoorは、中国拠点のサイバー犯罪グループ、シルバーフォックスによって展開される、新たに発見されたPythonベースのバックドアマルウェアであり、侵害されたマシンでのリモートアクセス、データ漏洩、およびシステム制御を容易にするために使用されます。

シルバーフォックスはABCDoorをどのように配信しますか? シルバーフォックスは主に、税金関連の通信を模倣した巧妙なフィッシングメールを使用しています。これらのメールは、ABCDoorバックドアをダウンロードして実行する悪意のあるローダーを含むアーカイブにつながります。

シルバーフォックスはどの国を標的にしていますか? 最近のキャンペーンでは、特にインドとロシアの組織が標的とされており、インドネシア、南アフリカ、日本でも追加の焦点が確認されています。