7.8. Такой балл по шкале CVSS. И это неспроста.

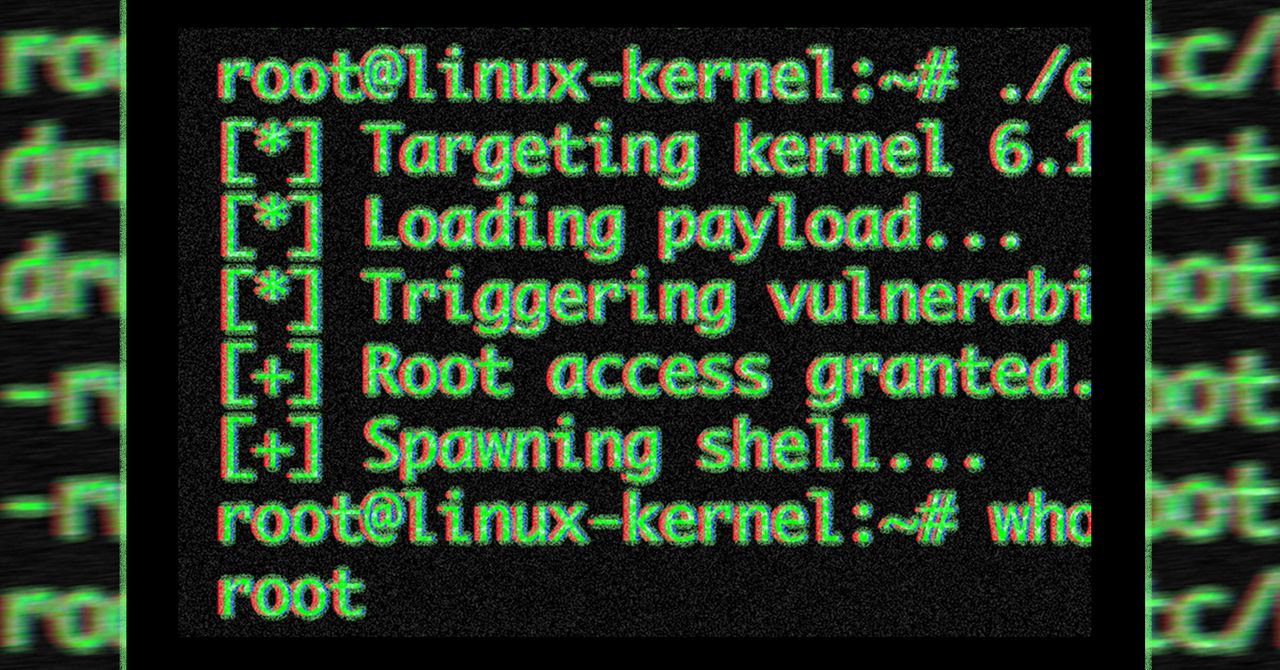

Microsoft Defender бьет тревогу из-за CVE-2026-31431, получившего прозвище ‘Copy Fail’. Это не какая-то там забытая академическая диковинка. Это прямой билет к root-доступу на системах, которые, будем честны, составляют основу вашего облака. Речь идет о Red Hat, SUSE, Ubuntu, даже Amazon Linux. Миллионы серверов. Миллионы Kubernetes-кластеров. Все потенциально скомпрометированы кем-то, кто уже имеет возможность выполнять код на них. Прекрасно.

Фиаско ‘Copy Fail’: Разбираемся в деталях

Технические подробности, признаем, нетривиальны, но суть проста. Ошибка в подсистеме шифрования ядра Linux, а именно в модуле AF_ALG, позволяет злоумышленникам повреждать кэши файлов. Не те, что на диске, нет. А те, что в оперативной памяти. Представьте, что вы что-то черкаете на ксерокопии чертежа, не трогая оригинал. Только этот чертеж — критически важный системный файл, например, /usr/bin/su, та самая утилита, которая позволяет вам стать root.

И вдумайтесь: эксплойт крошечный. Миниатюрный. Всего 732 байта. Он работает детерминированно. Никаких гонок состояний не нужно. Его можно внедрить в вредоносный CI-джоб, скомпрометированный контейнер или просто использовать тем, кто уже получил начальный доступ через SSH. Эксплойт может повредить setuid-бинарник, и когда этот бинарник будет запущен — бум. Мгновенный root. Это не теория; proof-of-concept код уже существует.

Почему сейчас и почему это важно?

Эта уязвимость тлела с 2017 года. Да, 2017 года. Годами баг, позволяющий легко получить root-доступ, просто лежал там, ожидая, пока кто-нибудь его заметит. Microsoft уже фиксирует предварительную активность по тестированию. CISA внесла его в свой каталог известных уязвимостей, используемых злоумышленниками (KEV). Часы тикают. Атакующие, без сомнения, навалятся.

Ее скрытность — ключевой момент. Повреждение происходит в памяти. Его сложно обнаружить, если вы целенаправленно не ищете именно это. А в облачных средах, где контейнеры делят общий кэш страниц, это прямой путь к побегу из песочницы и, возможно, к компрометации других арендаторов на том же хосте. Это кошмар для команд, отвечающих за безопасность облаков. Это тот тип бага, который вызывает масштабные сбои и утечки, не потому, что он изощрен, а потому, что он брутально эффективен.

Ваш сервер в безопасности?

Если вы используете любой дистрибутив Linux с ядром, выпущенным с 2017 года до последних пропатченных версий, вы, скорее всего, уязвимы. Это включает Ubuntu (даже новые LTS-релизы), Amazon Linux 2023, RHEL 10.1 и SUSE 16. Список продолжается: Debian, Fedora, Arch. По сути, если вы используете Linux в облаке и не обновлялись самым тщательным образом, вы под ударом.

Дело не только в одном сервере. Подумайте о миллионах рабочих нагрузок. CI/CD-пайплайнах. Средах общего хостинга. Успешная эксплуатация здесь может привести к побегу из контейнера, компрометации множества арендаторов и боковому перемещению. Это цепная реакция, ожидающая своего часа. Последствия для бизнеса, особенно для тех, кто управляет критической инфраструктурой или обрабатывает конфиденциальные данные, колоссальны. Это классический пример того, как фундаментальные ошибки в ядре могут подорвать безопасность целых облачных экосистем.

«Баг в ядре Linux, отвечающий за шифрование, может быть использован злоумышленником для повреждения кэша любого читаемого файла, включая setuid-бинарники».

Эта уязвимость — не просто техническая проблема; это напоминание о хрупкости нашей цифровой инфраструктуры. То, что столь старый, столь влиятельный баг может всплыть сейчас, после стольких лет разработки и усиления безопасности, попросту удручает. Это яркая иллюстрация непрекращающейся гонки вооружений между защитниками и атакующими, и иногда атакующие находят ключи от королевства, небрежно оставленные на виду.

«Основное предварительное условие для эксплуатации — это возможность выполнения кода локальным непривилегированным пользователем в системе с уязвимым ядром Linux и включенным затронутым криптографическим модулем».

Так что же делать? Патчить. Немедленно. А если не можете патчить сразу, внедряйте правила обнаружения и охоты. Microsoft Defender предоставил некоторые рекомендации, и CISA отметила эту проблему. Не ждите. Уязвимость ‘Copy Fail’ никуда не денется, как и атакующие, ищущие способы ее использовать. Это локальная эскалация привилегий высокой степени опасности, и она уже существует.

🧬 Связанные инсайты

- Читать еще: Мартовская безопасность: хакеры атакуют Medtech, кража данных растет

- Читать еще: Иранские хакеры захватывают американские ПЛК: цифровой саботаж, который мы предвидели

Часто задаваемые вопросы

Что делает CVE-2026-31431? Она позволяет непривилегированному пользователю на уязвимой системе Linux получить root-привилегии. Это достигается путем повреждения кэша ядра критически важных системных файлов, таких как setuid-бинарники.

Насколько широко распространена эта уязвимость Linux? Она затрагивает широкий спектр основных дистрибутивов Linux, включая Red Hat, SUSE, Ubuntu и Amazon Linux, потенциально затрагивая миллионы облачных серверов и Kubernetes-кластеров по всему миру.

Можно ли исправить эту уязвимость? Да. Основным способом защиты является установка патчей безопасности, выпущенных вашим дистрибутивом Linux. Microsoft Defender и CISA также предоставили дополнительные рекомендации и методы обнаружения для затронутых систем.