CVSSスコアは7.8。つまり、極めて深刻だ。それも当然だろう。

マイクロソフトのDefenderが、通称「Copy Fail」と呼ばれるCVE-2026-31431に頭を抱えている。これは単なる学術的な興味の対象ではない。事実上、あなたのクラウドの大部分で稼働しているシステムへのrootアクセスへの直接的な切符なのだ。Red Hat、SUSE、Ubuntu、さらにはAmazon Linuxまで。数百万ものサーバー。数百万ものKubernetesクラスター。これらすべてが、すでにコード実行権限を持つ何者かによって、潜在的に侵害されうる。まさに悪夢だ。

「Copy Fail」という大失態、その解説

技術的な詳細は少々込み入っているが、結論は単純だ。Linuxカーネルの暗号化サブシステム、特にAF_ALGモジュールにある欠陥により、攻撃者はファイルキャッシュを破損させることができる。ディスク上のファイルではない。メモリ上のバージョンだ。例えるなら、元の図面には触れずに、設計図のコピーに落書きするようなもの。ただし、この設計図は/usr/bin/suのような、rootになるための重要なシステムファイルのものだった場合だ。

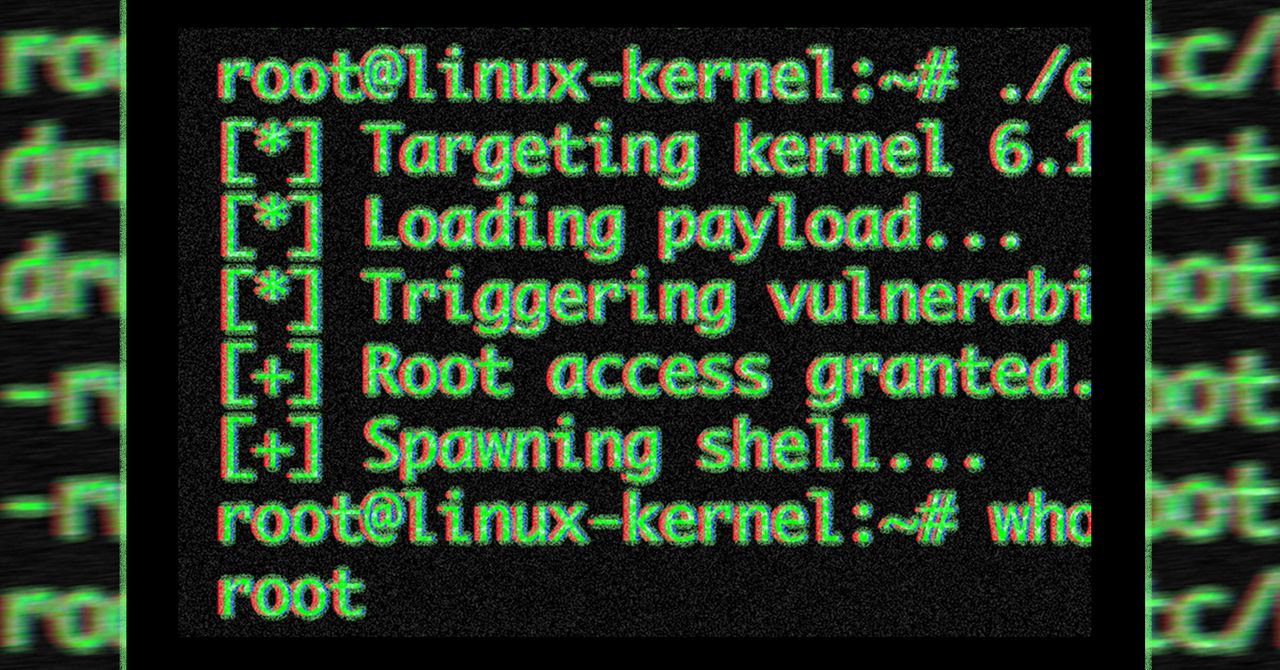

しかもだ:このエクスプロイトは小さい。極小。わずか732バイト。しかも決定論的に動作する。競合状態(race condition)など不要だ。悪意のあるCIジョブ、侵害されたコンテナに忍び込ませることも、あるいはSSH経由で既に足場を確保した者が使うこともできる。このエクスプロイトはsetuidバイナリを破損させることができ、そのバイナリが実行された瞬間に——ドカーン。瞬時にroot権限が手に入る。これは理論上の話ではない。概念実証(Proof-of-Concept)コードは既に公開されている。

なぜ今、そしてなぜ重要なのか?

この脆弱性は2017年から潜伏していた。そう、2017年だ。何年もの間、rootアクセスを容易にするバグが、誰かが気づくのを待っていたかのように存在していたのだ。マイクロソフトは現在、初期のテスト活動を確認している。CISAも「既知の悪用された脆弱性」カタログに追加した。時計は刻々と進んでいる。攻撃者は間違いなく群がってくるだろう。

そのステルス性が鍵だ。破損はメモリ内で発生する。具体的に探さなければ、検出は困難だ。そしてクラウド環境では、コンテナがページキャッシュを共有しているため、サンドボックスからの脱出、さらには同じホスト上の他のテナントの侵害へと繋がる一方通行の切符となりうる。これはクラウドセキュリティチームにとっては悪夢の種だ。洗練されているからではなく、 brutal に効果的だからこそ、広範なダウンタイムや侵害を引き起こすような種類のバグなのだ。

あなたのサーバーは安全か?

2017年以降のカーネルを搭載したLinuxディストリビューション、あるいは最新のパッチ適用済みバージョンまでを実行しているなら、おそらく脆弱だ。これにはUbuntu(最新のLTSリリースも含む)、Amazon Linux 2023、RHEL 10.1、そしてSUSE 16が含まれる。リストは続く:Debian、Fedora、Arch。基本的に、クラウドでLinuxを実行していて、熱心にパッチを適用していないなら、あなたは晒されている。

これは単一サーバーの問題ではない。数百万ものワークロード、CI/CDパイプライン、共有ホスティング環境を想像してほしい。ここで発生した成功したエクスプロイトは、コンテナブレークアウト、マルチテナント侵害、そしてラテラルムーブメント(横方向への展開)を引き起こす可能性がある。それは連鎖反応が起こるのを待っている状態だ。ビジネス、特に基幹インフラを実行している、あるいは機密データを扱っている企業にとっては、その影響は計り知れない。これは、基本的なカーネルの欠陥が、クラウドエコシステム全体のセキュリティをいかに損なうことができるかを示す典型的な例だ。

「Linuxカーネルの暗号化サブシステムにおけるバグは、攻撃者によって、setuidバイナリを含む、読み取り可能なあらゆるファイルのキャッシュを破損させるために悪用される可能性がある。」

この脆弱性は単なる技術的問題ではない。我々のデジタルインフラがいかに脆いかという、苦いリマインダーだ。これほど古く、これほど影響力のあるバグが、長年の開発とセキュリティ強化を経て、今になって表面化するという事実は、率直に言って落胆させられる。これは、防御者と攻撃者の間の終わりのない軍拡競争の、 stark な一例であり、時には攻撃者が、王国への鍵をカウンターの上に無造作に置かれたまま見つけることもあるのだ。

「エクスプロイトの主な前提条件は、影響を受ける暗号モジュールが有効になっている脆弱なLinuxカーネルを実行しているシステム上で、ローカルの非特権ユーザーとしてコードを実行できる能力である。」

では、どうすればいいのか? パッチだ。今すぐ。そして、すぐにパッチを適用できない場合は、検出およびハンティングルールを実装すること。マイクロソフトのDefenderはガイダンスを出しており、CISAもそれをフラグ付けしている。待ってはいけない。「Copy Fail」脆弱性は消えてなくならないし、それを悪用しようとする攻撃者も消えてなくならない。これは高深刻度のローカル権限昇格であり、既に蔓延しているのだ。

🧬 関連インサイト

よくある質問

CVE-2026-31431は何をするのですか? 脆弱なLinuxシステム上で、権限のないユーザーがroot権限を取得できるようにします。これは、setuidバイナリのような重要なシステムファイルのカーネルキャッシュを破損させることによって達成されます。

このLinuxの脆弱性はどれくらい広範に影響しますか? Red Hat、SUSE、Ubuntu、Amazon Linuxなど、主要なLinuxディストリビューションの広範囲に影響し、世界中の数百万ものクラウドサーバーやKubernetesクラスターに影響を与える可能性があります。

この脆弱性を修正できますか? はい。主な軽減策は、Linuxディストリビューションからリリースされたセキュリティパッチを適用することです。Microsoft DefenderとCISAも、影響を受けるシステムに対する追加のガイダンスと検出方法を提供しています。