리눅스, 최대 위기.

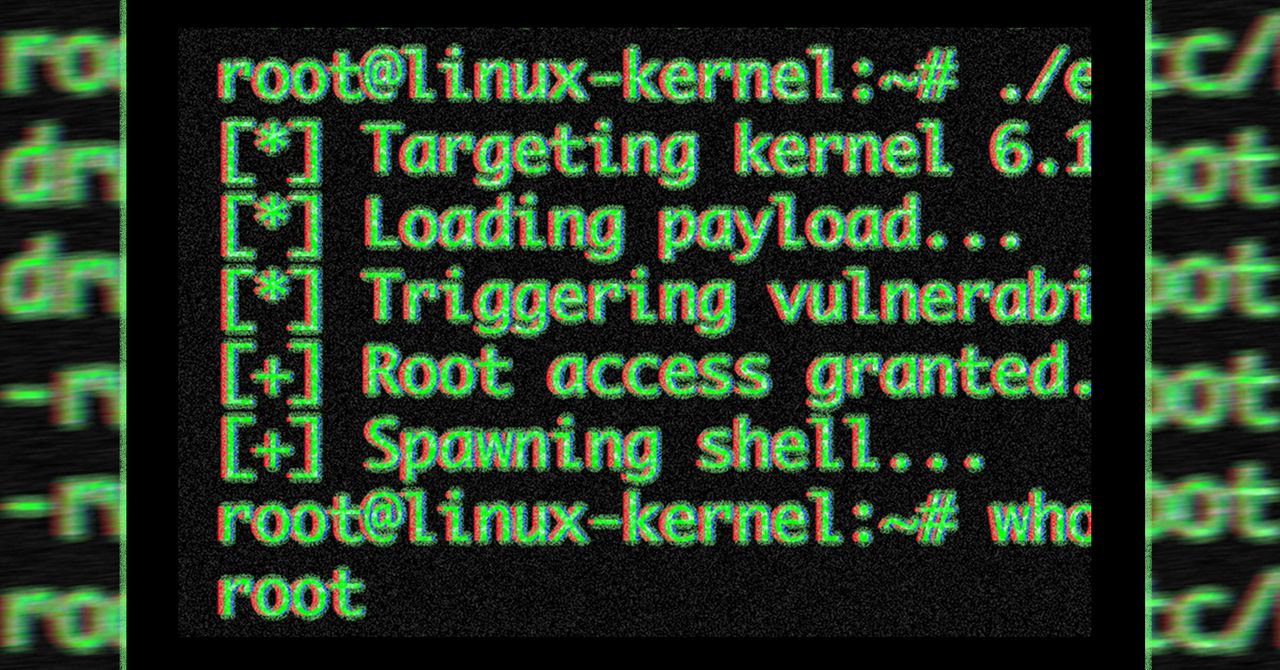

멋들어진 방화벽은 이제 소용없습니다. 치명적인 리눅스 버그에 대한 익스플로잇 코드가 공개되었습니다. 이 코드는 공격자에게 루트 권한을 넘겨줍니다. 데이터 센터, 여러분의 서버, 심지어 개인 PC까지도 위협받을 수 있습니다. 비상벨이 울리고, 방어 시스템은 총력전에 나섰습니다. 상황이 매우 심각합니다.

이것은 단순한 이론적 경고가 아닙니다. Theori 연구진은 수요일에 익스플로잇 코드를 공개했습니다. 5주 전, 그들은 이미 리눅스 커널 팀에 이 사실을 알렸습니다. 일부 버전에 대한 패치는 존재하지만, 대부분의 리눅스 배포판은 여전히 취약한 상태입니다. 패치가 배포되기도 전에 익스플로잇이 먼저 등장한 셈입니다.

‘CopyFail’이라는 재앙

이 치명적인 결함은 CVE-2026-31431, 일명 CopyFail입니다. 이는 로컬 권한 상승 취약점입니다. 지루한 기술 용어 같지만, 이게 무슨 뜻이냐면요. 이미 시스템에 접근 권한이 없는 공격자라도, 이 취약점을 통해 시스템의 최고 관리자인 ‘루트’ 권한을 얻을 수 있다는 겁니다. 완전히 장악하는 거죠.

더 심각한 점은 이 취약점이 아주 쉽게 악용될 수 있다는 것입니다. 단 하나의 스크립트만 있으면 됩니다. 별도의 수정 없이, 거의 모든 시스템에서 작동합니다. 이건 단순히 하나의 서버를 넘어서는 문제입니다. 공유 인프라 전체를 위협합니다. 쿠버네티스 컨테이너? 속수무책으로 뚫립니다. 멀티테넌트 시스템? 완전히 분해될 수 있습니다. 개발자들에게 성지 같은 CI/CD 파이프라인마저도 안전하지 않습니다. 공격자가 취약한 시스템에 침투하면—예를 들어 해킹된 워드프레스 플러그인을 통해서—이 스크립트를 실행하는 순간, 짜잔! 루트 권한을 획득하는 것입니다. 해당 호스트의 다른 모든 테넌트들도 공격 대상이 됩니다. 이 익스플로잇이 공격자를 시스템 안으로 들여보내는 것은 아니지만, 일단 침투한 후의 상황을 끔찍할 정도로 쉽게 만들어 버립니다.

“로컬 권한 상승”이라는 말은 건조하게 들릴 수 있으니, 좀 더 쉽게 설명해 드리겠습니다. 이것은 다음과 같은 의미입니다: 이미 해당 머신에서 코드를 실행할 방법이 있는 공격자가, 가장 권한이 적은 사용자라도 루트 권한으로 자신을 승격시킬 수 있다는 뜻입니다. 거기서부터는 모든 파일을 읽고, 백도어를 설치하고, 모든 프로세스를 감시하고, 다른 시스템으로 퍼져나갈 수 있습니다.

이것은 확률적인 경쟁 조건이 아닙니다. 매우 직관적인 로직의 문제입니다. 커널의 암호화 API에 결함이 있습니다. 단순한 실수입니다. ‘복사’ 작업이 실제 데이터를 복사해야 할 때 제대로 작동하지 않습니다. 의도된 버퍼 외부로 데이터를 씁니다. 마치 지정된 액자 틀 바깥의 벽지에 낙서하는 것과 같습니다. Theori는 이를 “AAD ESN 바이트의 ‘복사’가 대상 버퍼 안에 머무르지 못한다”고 설명합니다. 간단하지만, 파괴적입니다.

역대 최악의 리눅스 익스플로잇인가?

일부 숙련된 보안 전문가들은 이를 “최근 커널에서 발생한 최악의 ‘루트 권한 획득’ 취약점”이라고 부르고 있습니다. 대단한 찬사죠. 이들은 2022년의 Dirty Pipe, 2016년의 Dirty Cow와 비교하고 있습니다. 둘 다 실제로 악용되었습니다. 그들도 심각한 문제였지만, 이번이 더 심각할 수 있습니다.

가장 큰 문제는 이것입니다. 리눅스 배포판들은 오래된 커널 버전을 고수하는 경향이 있습니다. 패치를 백포팅하는 방식으로 대응하죠. 익숙한 수법입니다. 하지만 이번에는? Theori가 공개 전에 배포판들과 충분히 조율하지 않은 것으로 보입니다. 사실상 제로데이(zero-day)나 마찬가지입니다. 혹은 일부에서는 “제로데이 패치 간극(zero-day patch gap)”이라고 부릅니다.

Tharros Labs의 수석 분석가인 Will Dormann은 거침없이 비판했습니다. 그는 이러한 조율 과정을 “끔찍한 실패”라고 지적했습니다. 그의 요점은 이렇습니다: Theori는 영향을 받은 벤더들을 나열했습니다. 독자들이 벤더의 패치를 적용하라고 권고했지만, 정작 그 벤더들이 실제로 패치를 가지고 있는지 확인조차 하지 않았다는 겁니다. 그리고 패치가 없는 곳이 대부분이었습니다. 정말 믿기 힘든 일이죠?

Theori 측의 의견을 듣기 위한 시도는 어려웠습니다. 연락이 닿지 않았습니다. 한편, Arch Linux와 같이 이미 이 취약점을 패치한 배포판들은 운이 좋은 편입니다. 나머지 시스템들은요? 공격자가 자신들을 먼저 찾아내지 않기만을 바라고 있을 뿐입니다.

이것은 단순한 기술적 문제가 아닙니다. 조율 실패이며, 광범위한 수정이 이루어지기 전에 이루어진 공개 발표입니다. 이로 인해 디지털 세계 전체가 무방비 상태로 노출되었습니다. 특히 공유 환경에서 리눅스를 사용하는 모든 사용자들에게, 앞으로 몇 주는 손에 땀을 쥐게 하는 시간이 될 것입니다. 패치 작업이 최우선입니다. 하지만 이미 피해가 발생했을 수도 있습니다. 익스플로잇은 공개되었고, 판도라의 상자는 열렸으며, 그 안의 무언가는 이미 루트 사용자가 되어 버렸습니다.