サーバーの低いうなり、データセンターの点滅するライト……普段は見えない戦いが絶えず繰り広げられているのを忘れがちだ。だが今週、その戦いが表舞台に飛び出して、AI開発者なら全員がハッと目を覚ます出来事が起きた。

ハッカーがLiteLLMのデカいセキュリティホールに飛びついている。このオープンソースプロジェクトは、大規模言語モデルを扱う開発者の間でほぼ標準ツールだ。CVE-2026-42208という、サイバー犯罪者へのお墨付きみたいなSQLインジェクションの欠陥だ。しかも最悪なのは、ログインすら不要で侵入可能って点。

LiteLLMをAIモデルの究極コンシェルジュだと思え。OpenAI、Anthropic、Bedrockなんかと一つの洗練されたインターフェースで会話できる。開発者が愛する理由はシンプル——多様なAI頭脳を単一APIで管理できるからだ。AI時代のユニバーサルリモコンみたいなもの。GitHubで4万5000スターを稼ぐ本物のツールだが、強力な道具ほどセキュリティを甘く見ると足元をすくわれる。

で、どんなエクスプロイトか。SQLインジェクションだ。データベースに情報を引き出すコマンドを投げるはずが、悪意あるコマンドをリクエストに隠して滑り込ませる。LiteLLMはAPIキーの検証を急ぐあまり、生文字列でデータベースクエリを繋ぎ合わせていた。悪癖だ。これで攻撃者は特別な「Authorization」ヘッダーを仕込み、LiteLLMのどんなAPIルートに送ってもデータベースを騙して秘密を吐かせる。秘密ってのは? そりゃAPIキー、仮想キー、マスターキー、環境変数、コンフィグシークレット——AIインフラの王国の鍵全部だ。

玄関を全開にして「貴重品あり」って看板立ててるようなものだ。

この件を掘ったセキュリティ研究者Sysdigによると、欠陥の公開からわずか36時間で悪用が始まった。のんびり散歩じゃなく全力ダッシュだ。攻撃者はただ探り回るだけじゃなく、手術みたいに精密。特製リクエストを「/chat/completions」エンドポイントにぶつけ、悪意ある「Authorization: Bearer」ヘッダーはランダムじゃない。APIキーやプロバイダークレデンシャルが眠る特定テーブルを狙い撃ち。デジタルゴールドの埋蔵場所をピンポイントで知り尽くしていた。

ハッカーも賢い。初回の探り後、IPアドレスを変えて——古典的な逃げ技だ——より精密な攻撃で戻ってきた。得た情報でテーブル構造を特定し、広範囲の破壊からピンポイント窃盗へシフト。この手口はスクリプトキディじゃなく、組織的で計画的な動きだ。

見えない連鎖:サプライチェーン攻撃とAI

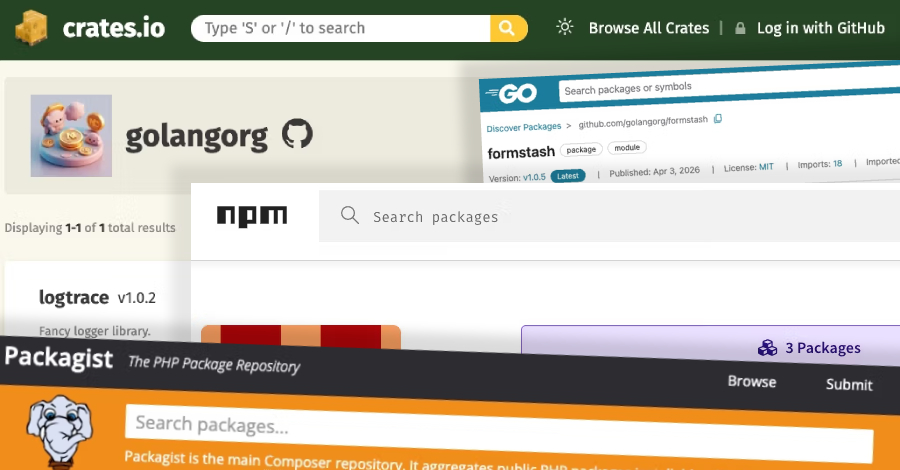

もっと不気味なのは、LiteLLMが最近すでに標的にされていた点だ。TeamPCPハッカーが悪意あるPyPIパッケージをばらまき——Pythonコードの配布システムだ——インフォスティーラーをデプロイ。サプライチェーン攻撃で、開発者が頼るエコシステムを直撃した。直接欠陥に加え、プロジェクト自体が広範な妥協のターゲット。ダブルパンチだ。

この一件は、俺がずっと見守ってきた根本変化を象徴する:AIはただのソフトウェアじゃない、プラットフォームシフトだ。単にコンピューティングの上にアプリを築くを超え、知的な新コンピューティングそのものがアプリになる。インターネットやモバイル革命と同じく、この新プラットフォームには独自の巨大セキュリティ課題が付きまとう。攻撃者は、個別アプリより基盤AIツールをcompromizeする方がよほど旨味があると気づき始めた。

Sysdigによると、オペレーターはシークレットが潜む場所に直行した。これは攻撃者が正確にターゲットを把握していた強力な証拠だ。

LiteLLMだけの話じゃない。シグナルだ。AIモデルが金融から医療までの重要インフラに深く食い込むにつれ、管理ツールの欠陥を探り悪用する動機が爆増する。データだけでなく、AIシステムの鍵をめぐるゴールドラッシュが始まった。

無視できるか?

メンテナはすでに1.83.7で修正をプッシュ。危険な文字列連結からセキュアなパラメータ化クエリへ移行だ。漏れるダムの補強みたいなもの。だが問題は、古い脆弱コードを回し続けているインスタンスがどれだけ残ってるかだ。Sysdigは露出した脆弱LiteLLMインスタンスを「すでにcompromised」とみなせと警告。APIキー、仮想キー、プロバイダークレデンシャル全部をローテートせよ。デジタル大掃除どころか、緊急解体再建級の作業だ。

すぐアップグレードできないチーム——正直、今まさに慌てふためくチームは多い——向けに回避策がある:general_settings下でdisable_error_logs: trueを設定。悪意入力の道を塞ぐ臨時ロックだ。完璧じゃないが、パッチ適用までの盾になる。

本質は技術的バグじゃない。AI開発がまだワイルドウェスト状態の症状だ。驚異的なシステムを猛スピードで築くが、セキュリティが革新に追いつかない。このLiteLLM事件は、基盤の重要性を痛感させる。AIオーケストレーションツールが脆ければ、上に築くAI構造物全体が危うい。

マインドセットを変える時だ。AI時代のセキュリティはオプションじゃない、コア要素だ。「もし」じゃなく「いつ」「どれだけ効果的に」狙われるか。脅威アクターはすでに意図と能力を示した。未来はここにあり、超エキサイティングだが、これまでないレベルのセキュリティ警戒を要求する。

🧬 Related Insights

- Read more: Agentic SOC: Security’s Shiny New Buzzword?

- Read more: Edge Decay: Attackers Are Breaching Your ‘Secure’ Firewall First

Frequently Asked Questions

What is LiteLLM? LiteLLMは、オープンソースのプロキシ兼SDKで、開発者が複数の大規模言語モデル(LLM)と単一の統一APIでやり取りできる。各種AIモデルをアプリに統合するのを簡素化する。

How was LiteLLM exploited? ハッカーはLiteLLMのSQLインジェクション欠陥(CVE-2026-42208)を悪用。特製のAuthorizationヘッダーを送るだけで認証をバイパスし、プロキシのデータベースに不正アクセス。APIキーやシークレット窃取の可能性。

Is my application vulnerable if I use LiteLLM?

1.83.7未満のLiteLLMを使っているなら、脆弱の恐れあり。最新版へ即アップグレードか回避策(disable_error_logs: true)を適用し、LiteLLM内に保存した機密クレデンシャルをすべてローテートせよ。